Безбедност информација на Интернету: правила, опције, безбедност

Многи људи не стављају сигурност на Интернет због своје вриједности, а само неколицина их сматра нечим важним. Порицање потребе за заштитом доводи у опасност све кориснике без обзира на сврху кориштења рачунала.

Сигурносни концепт

Поштовање сигурности на Интернету помаже у чувању тајности, анонимности, интегритета датотека.

Прво треба да разјасните услове поверљивости и анонимности. Једноставно речено, тајност се може објаснити тако да нико не види шта корисник тренутно ради, али је теоретски могуће утврдити његов идентитет. Сва кореспонденција је шифрована, односно само две стране које учествују у дијалогу могу да прочитају текст поруке. Анонимност се мора схватити као немогућност идентификације корисника. Ако се догоди инцидент, сумња пада на велику групу појединаца.

Ad

Многе једноставне радње које на први поглед изгледају сигурне нису. На пример, када корисници објаве фотографије у облаку, неће бити приватни. То је због чињенице да се приликом слања датотеке на сервер, пореде хеш суме, али не и саме датотеке. Стога, ако се не поштују сигурносна правила на Интернету и, као резултат тога, систем је заражен, постоји ризик да треће стране могу приступити тим датотекама.

Постоје четири главне тачке које треба размотрити како би се у потпуности разумио концепт сигурности и пријетњи.

- Средства.

- Интернет сигурносни алати.

- Претње

- Интрудерс.

Средства - подаци који су корисни за корисника. То може бити приватност, анонимност, садржај. Они су ти који су нападнути.

Ad

Да би се обезбедила заштита од претњи и уљеза, користе се ВПН, Тхор, енкрипција, аутентификација са два фактора, ХТТПС филтери, фиревалл, ССЛ.

Група претњи укључује малваре, вирусе, роотките, адваре, спиваре, пхисхинг, визирање, правни надзор и експлоатише.

Шпијуни, хакери и хакерске групе, колеге, агенције за спровођење закона и рођаци могу да делују као уљези.

Анонимизатион Тоолс

Употреба анонимизатора је један од најлакших начина да сакријете свој идентитет на Интернету и да добијете приступ блокираном Интернет сајту. У ту сврху користе се анонимне локације и апликације претраживача. Пример за то је Опера Турбо екстензија у Опера претраживачу. Кликом на Турбо дугме корисник скрива свој идентитет и може посјетити апсолутно све ресурсе.

Проки сервери - неки рачунари са инсталираним програмима који прихватају захтеве за анонимну везу са сајтовима.

Када користите такав алат, морате бити посебно опрезни, јер на било ком проки серверу постоји снифер који чита апсолутно све што корисник унесе. То може бити пријетња сигурности на Интернету.

ВПН скрива корисникову ИП адресу и на тај начин обезбеђује приступ оним сервисима који су блокирани од стране провајдера.

Потребно је разумети да сви сервери воде евиденцију, чак и ако је назначено супротно. Када обављате оперативне активности претраживања, лако је сазнати тко је повезан с ВПН-ом.

Основна анонимност изгледа као хрпа од два ВПН-а. Провајдер види везу са једним ВПН-ом, али не зна да је захтев преусмерен на други. Слично двоструком ВПН-у, ту је и Трипле ВПН, који користи три чвора.

Ad

Сложенији пакет за одржавање информацијске сигурности на Интернету је ВПН-Тор-ВПН. Провајдер види да је ВПН пријављен, а акција се изводи са друге ИП адресе. Али немогуће је пратити шта се догађа између њих због употребе Тхора.

Фингерпринт

Отисак прста је један од најчешћих начина за де-анонимизацију корисника. Прикупљање отисака од купаца врши се помоћу јавасцрипта.

Ове информације о удаљеном уређају за даљњу идентификацију корисника. Користи се као један од сигурносних алата на Интернету. Помаже у разликовању стварног саобраћаја од преваре, ради спречавања крађе идентитета, преваре са кредитним картицама. Користећи отисак прста можете добити више појединачних информација, што се сматра кршењем приватности корисника. Методе отиска прста отварају приступ таквим скривеним параметрима као што су МАЦ адреса, јединствени серијски број опреме итд.

Добијање МАЦ адресе мрежне картице рачунара омогућава да се одреди најближи ви-фи и сазна локација сваке од њих. Да бисте избегли ризик откривања вашег идентитета, морате користити алате за анонимизацију.

Ad

Избор јаких лозинки

Једно од првих сигурносних правила на интернету је кориштење сложених лозинки. Код ефективне лозинке, скуп знакова се користи као идентификатор, укључујући бројеве, велика и мала слова, посебне знакове и сол (број знакова који компликују лозинку).

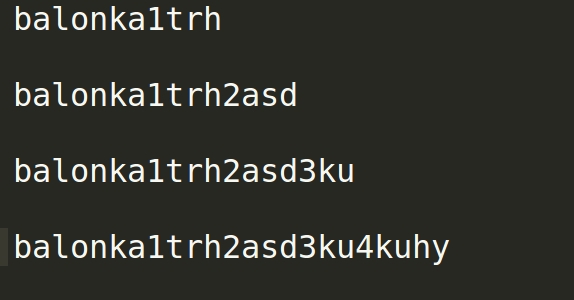

На пример, до одређеног тренутка корисник је радио са лозинком балонка. После неког времена, сајт захтева употребу бројева. Корисник додаје потребне знакове - добива балонка11. Након неког времена, он одлучи да промени лозинку и пише балонка22, а затим балонка1122. У овом случају, лозинка постаје погрешна, за крекер, те промјене су готово неважне. Правилно постављање лозинке изгледа овако:

У овом случају, биће теже пронаћи лозинку. Може се видети да су за формирање бројева и соли додавани сукцесивно. Савршена лозинка мора бити различита од претходне.

Идентификација два фактора

Двофакторна аутентификација - то су методе идентификације корисника у било којој услузи. За ово се користе два типа аутентификације података. Обично је прва граница логин и лозинка, други је код који долази СМС-ом или е-маил-ом. Алтернативно, може се користити други сигурносни метод који захтијева посебан УСБ донгле или биометријске податке корисника.

Двофакторска заштита није лијек за крађу рачуна, већ поуздана препрека за хакирање. Ако је лозинка угрожена, нападач мора да приступи мобилном или е-маил налогу да би се пријавио на налог. То је такође погодан начин да се власник упозори на покушај хаковања. Ако телефон прими поруке са једнократном шифром, то сигнализира улазак на рачун трећих лица.

Ad

Фактор секундарне заштите за ову методу аутентификације може бити скенирање отиска прста или ретинал, узорак откуцаја срца, електромагнетне тетоваже.

Чување лозинки на сајту

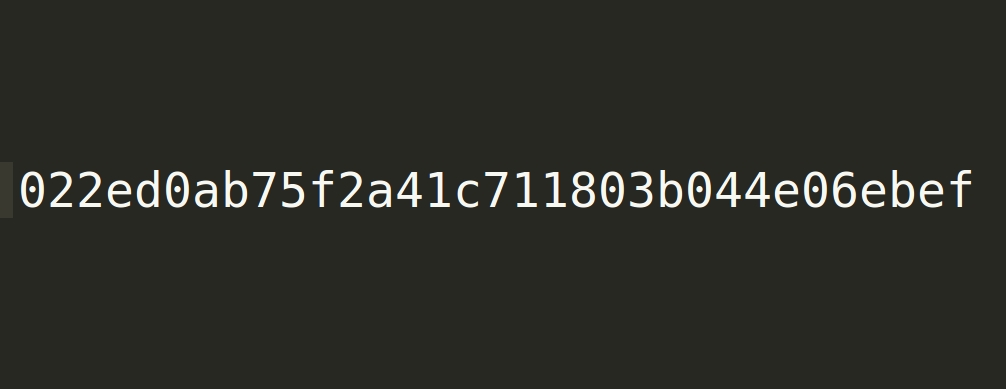

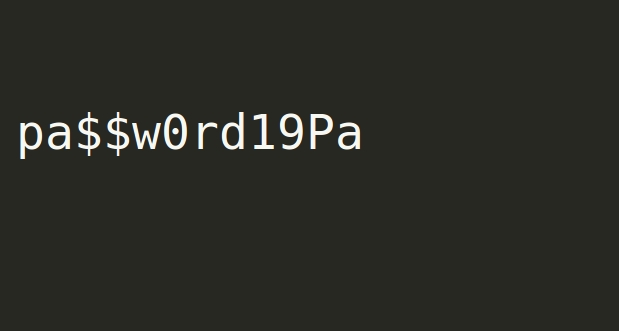

Обично се подаци за пријаву корисника чувају у хешираном облику. Када хакује сајт, нападач копира ову информацију - врло је лако декодирати је. За то се користе једноставне методе: софтвер и онлине услуге.

На пример

децодед то

Ово је прилично ефикасна лозинка, требат ће око 9 тисућа сати да се испуца. Садржи све потребне симболе, велика и мала слова, бројеве. Али због чињенице да се информације чувају на сајту у нешифрованом облику, ефикасност лозинке тежи нули.

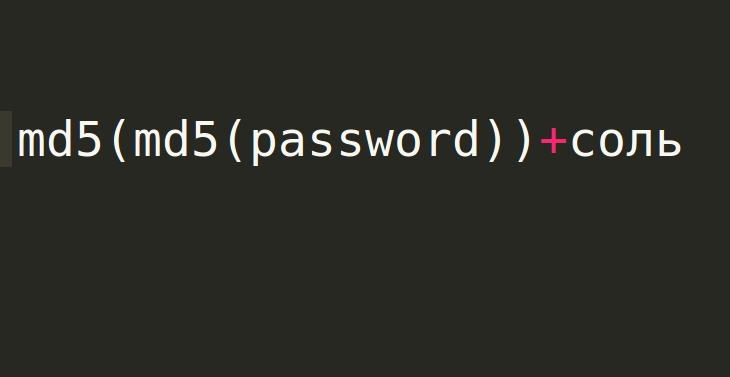

Понекад се користи двоструко хеширање.

md5(md5(password)) Резултат такве функције није много сигурнији, јер је добијање иницијалног уноса лако као и код регуларног хеширања. Чак и слани хашиш може бити хакован.

ХТТПС протокол

Хттпс протокол је проширење хттп протокола који се користи да подржи шифровање и повећа безбедност.

За разлику од хттп, за који се користи порт 80, порт 443 се користи за хттпс подразумевано.

Постоје такве рањивости.

- Мик хттп и хттпс.

- Напада "Човек у средини".

Када се користи мешовита функционалност хттп и хттпс, то може довести до претње информацијама. Ако се сајт учитава користећи хттпс, али цсс и јавасцрипт се учитава преко нешифрованог протокола, нападач прима податке о ХТМЛ страници у тренутку учитавања.

Када се покрене ман-ин-тхе-миддле напад, нападач се убацује између клијента и сервера и сав саобраћај који може да контролише по његовом нахођењу пролази кроз њега.

Антивирус

Антивирусни софтвер је поуздано решење за заштиту вашег рачунара од могућих претњи и напада. Они обезбеђују интернет безбедност за ученике тако што блокирају потенцијално опасне локације, несигурне везе и преузимања, е-поруке, софтвер, итд. Користи се за заштиту личних података од Рансомваре програма, пхисхинг напада. Постоје родитељски алати за безбедност интернета који вам омогућавају да контролишете саобраћај и блокирају услуге са садржајем који је неприхватљив за децу.

Тестед софтваре

Најлакши начин да заразите рачунар је инсталирање пиратског софтвера или оперативног система. Ово је један од најчешћих узрока пријетње сигурности дјеце на интернету.

На пример, корисник преузима пробну верзију програма, користи је све док се не затражи лозинка. Затим проналази закрпу, инсталира је и на тај начин инфицира компјутер. Пиратски програми доприносе појави нежељеног оглашавања на екрану, смањују сигурност система, негативно утичу на перформансе система. У ОС-у постоје средства за блокирање датотека или софтвера. У том случају, појављује се обавештење да подешавања Интернет безбедности не дозвољавају отварање датотеке.

Посета сигурним локацијама

Посете сајтовима који имају ссл сертификат смањују шансе да постану жртве превараната. Присутност сертификата значи да су пренесени подаци шифровани, сви улазни подаци обрасца сајта су поверљиви. Након инсталације ССЛ енкрипције, хттпс протокол је активиран. Ово се приказује лево од адресне траке, обично у облику иконе за закључавање или „Заштићено“.

Посета сертификованих сајтова не гарантује потпуну сигурност. Такве странице могу да садрже везе са злонамерним кодом.

Цоокиес

Апсолутно сваки претраживач складишти колачиће.

То је текстуална датотека с информацијама похрањеним на рачуналу. Садржи податке за провјеру аутентичности, који се користе за поједностављење приступа услугама, за спремање корисничких поставки. Отмице колачића омогућавају нападачима приступ рачуну жртве. То може негативно утицати на сигурност дјеце на интернету.

Користећи њушкало, колачићи се преносе када се пошаље на отворену хттп сесију. КССС напад се користи за напад на веб сајт. Дешава се овако. Индустријалац убризгава злонамерни код, који се активира када покушате да кликнете на линк. Злонамјерни код украде похрањене корисничке податке из прегледника, шаље их послужитељу.

Иако вам је потребан физички приступ рачунару за копирање колачића, они остају прави вектор напада. Колачићи се чувају незаштићени као СКЛ база података. Гоогле Цхроме шифрује колачиће у вашем локалном складишту. То увелико отежава њихов пријем, али је и даље могуће. Стога се препоручује да се користе главни начини за очување безбедности информација на Интернету: користите шифровану везу, не одговарајте на сумњиве везе, пријавите се само на поуздане ресурсе, прекинете овлашћену сесију притиском на дугме за излаз, не чувате лозинке, бришете сачуване колачиће, бришете кеширање претраживача.

Хацкинг цхецк

Сигурносни објекти за складиштење на Интернету обично су прилично ефикасни, али не искључују могућност хакирања. Често постоје такве ситуације када антивирус не пријављује да је приступ рачуну добио од трећих лица. Због тога морате сами да проверите.

Постоји услуга попут хавебеенпвнед. Садржи велику базу адреса е-поште које су пале у непријатељске руке. Ако је адреса угрожена, корисник је о томе обавијештен.

Још једна слична услуга, леакбасе, пружа потпуније информације и проверава не само е-маил, већ и имена и презимена, имена, корисничка имена, ип за хаковање.

Ако је откривено да је порука хакирана, морате одмах променити лозинку.

Хонеипот

Да бисте збунили нападача, можете користити ханипот. Ово је обележивач који садржи лажне податке које ће хакер тражити. Помаже прикупити информације о понашању хакера и методама утицаја, што омогућава да се одреди стратегија нападача, листа средстава за ударање. Може се користити као наменски сервер или мрежни сервис.

Хонипот и систем праћења помажу да се идентификује чињеница хаковања. Често су такви алати прилично скупи, али неефикасни. Услуга цанаритокенс.орг решава проблем идентификације чињенице хаковања. Користи лажне ресурсе, као што су документи или домени. Када покушате да отворите било који од њих, шаље се захтев, преко којег корисник сазна за цурење. Најједноставнија имплементација је Вордов документ назван лозинка са лозинкама и другим псеудо информацијама.